ОколоITшный дыбр #130

Jan. 19th, 2026 02:29 am... Гулял с собаками. Наблюдал сцену из мира дикой природы: огромная пачка ворон гонится за чем-то соколиным (без увеличительной оптики не разобрать). Причём, летят откуда-то от МКАД-а в сторону Мытищ. Прям интересно откуда в Медведково взялся сокол (или что-то похожее) и чем он так насолил воронам. Сов-то, понятно, вороны не любят и гоняют. Но этого-то за что?

... Не прошло и года, мобильный ростелек таки смог починить VoLTE / VoWiFi на номере моей мамы. Вау. Пришлось пару месяцев их саппорт для этого пинать. Но Мегафно почему-то всё равно расценивает её номер как спам. Понятно, что это не связанные эффекты, просто к слову.

... А ещё говорят, он якобы перевёл мониторинг сети на отечественное ПО. Но чё-то на улучшение работы сети это никак не повлияло.

... На прошлой неделе вышел минорный релиз Debian 13.3. Вот ведь люди на праздниках не бухали, а релизы релизили.

... Нерезиновск под конец зимних каникул слегка завалило снегом (по большей части уже разгребли). Думал было поехать в Химки на автоведре по делам, тем более что Яндекс рисовал от Медведкова всего полчаса (это прям супербыстро для светлого времени суток). Но потом отказался от этой идеи и правильно сделал. Доехал бы быстро, только припарковаться не судьба. Нигде. От слова "совсем". Про автоведро пока что пришлось забыть.

... Понял почему Asterisk в режиме Native Bridge у меня отжирал 100% CPU. Надо было в описание PJSIP-транспорта добавить директиву "localnet=". И ведь шосукахарактерно, работает что так, что сяк. Но в одном случае жрёт CPU, а в другом — нет. Загадочная софтина. "Понемногу между багов нащупал дорогу, но что ж их так много?" ©

... Перевел по СБП из одного банка в другой сумму эквивалентную паре своих зарплат. Банк-отправитель тут же сагрился, стал по телефону звонить и спрашивать откуда деньги, на что хочу потратить, где живу и какая рядом железнодорожная станция есть. Блин, теперь уж ни чихнуть, ни п***уть, везде эта долбаная "бизапаснасть". Заманали.

... Оказывается, можно определить что негодяйские пендосы что-то замышляют исходя из того сколько пиццы они жрут. Показатель так и называется: Pentagon Pizza Index. О как.

... Так я и думал, у Мадурыча ПВО-бахалки даже к радарам не были подключены. Насколько бы они спасли или нет — второй вопрос, но машстаб рас[beep]йства поражает воображение.

... В этой их Норвегии какой-то мужик несколько месяцев дро любовался на онлифанс собственной дочуркой. Бггг, ну хоть сын прапорщиком не стал, и то хорошо.

... В садовом товариществе "Факел" сгорели частные дома. Ну да, "как ты лодку назовешь, так она и поплывёт". Лучше бы назвали СНТ "Болото". Хотя погорельцам, конечно, соболезную.

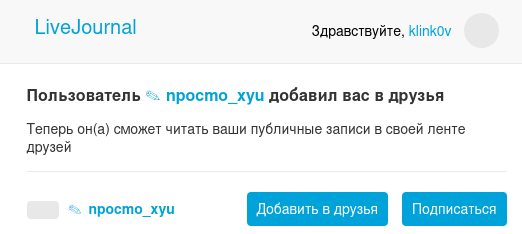

... Пришло от ЖиЖи вот такое сообщение. Прям даже и не знаю радоваться мне или расстраиваться по такому поводу.

А так, если вы вдруг ещё не видели вот такой боянистый музыкальный клип на тему "научи иностранца ругаться матом по-русски", зацените (18+).

... На Камчатке народ развлекается. Хм-м-м-м, главное чтобы там под снегом случайно какой-нибудь металлоконструкции не оказалось бы. А так, парк аттракционов с доставкой на дом. Поди ж плохо.

... Странно, когда пытаюсь из Win 11 залезть на обычную сетевую шару в Win 10, то последняя "из коробки" отшивает. Надо лезть в групповые политики, искать там параметр "Отказывать во входе по сети" и удалять оттуда упоминания об учетке "Гость". При том, что из Linux-а SMB-клиент прекрасно заходит при любом раскладе. Нипанятна.

... А ещё эта Win 11 после очередного январского обновления стала мега-х***во (не подумайте что хорошо) работать в виртуалке с нативным libvirt (Virt-manager). То подвисает, то самопроизвольно некорректно выключается в рандомные моменты времени. Подвисания вылечились обновлением ядра до 6.17.13 (на самом деле вроде в 6.14 пофиксили этот баг) на хост-системе, а вот с выключениями пока непонятно, подозреваю Virtio-видеодрайвер. М-дя, поневоле задумаешься, а может быть VMWare Workstation не так уж и плоха, тем более что нонче стала официально бесплатной...

Всем хороших добрых друзей и интересных культурных развлечений.